En 2025, le VPN n’est pas dépassé mais son rôle a changé. Utile pour sécuriser les connexions en Wi-Fi public, il devient secondaire dans des environnements 100 % cloud protégés par MFA et Zero Trust. Les dirigeants et professionnels en mobilité doivent savoir quand l’utiliser, et surtout adopter une combinaison de bonnes pratiques pour rester protégés partout.

Faut-il utiliser un VPN en 2025 ?

Dans les hôtels, les gares, les aéroports ou les cafés, il est devenu naturel de se connecter à un Wi-Fi public pour consulter ses e-mails ou accéder à ses outils professionnels. Mais derrière ce confort se cache une question cruciale : le VPN est-il encore indispensable en 2025 ?

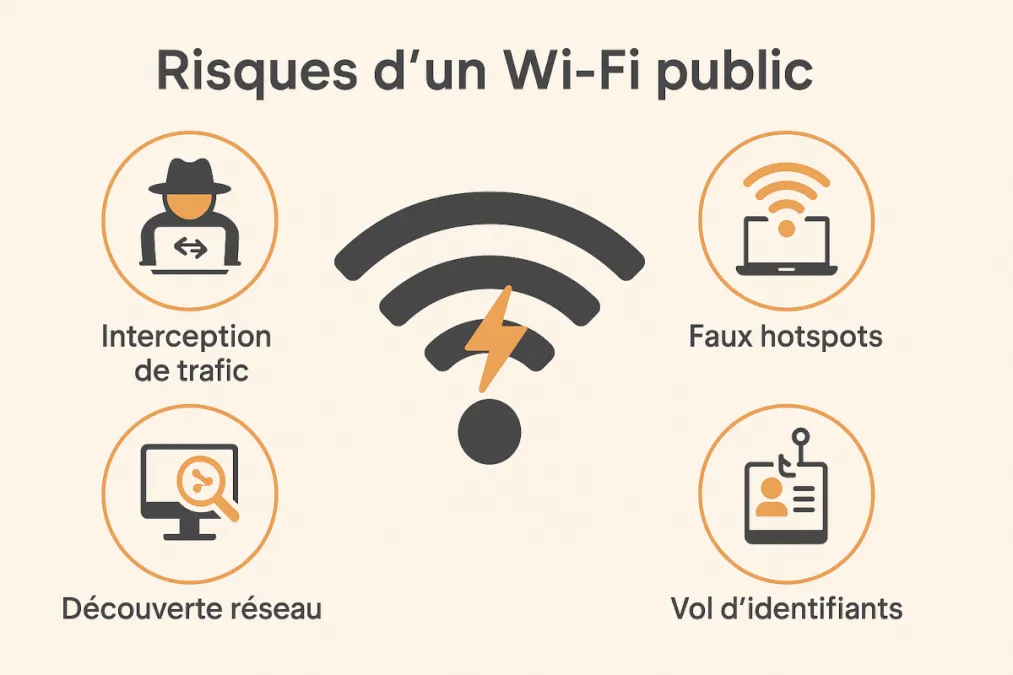

Les risques concrets des Wi-Fi publics

Un Wi-Fi gratuit ou partagé reste une porte d’entrée potentielle pour les cybercriminels :

- Interception de trafic (attaque Man-in-the-Middle) : un pirate intercepte vos échanges non chiffrés et accède à vos données sensibles.

- Faux hotspots (Evil Twins) : vous vous connectez à un réseau « Café_WiFi »… mais derrière se cache un pirate qui imite le vrai accès.

- Découverte réseau et scan d’ordinateur : une fois connecté, votre machine peut être visible et attaquée directement (scans de ports, services ouverts, partage de fichiers non protégés).

- Vol d’identifiants : le Wi-Fi public est souvent le terrain de jeux idéal pour combiner attaque locale et phishing ciblé.

Pourquoi le VPN reste une protection utile en mobilité

Un Virtual Private Network (VPN) crée un tunnel chiffré entre votre appareil et un serveur distant. Cela permet :

- de sécuriser vos échanges contre l’interception ;

- de cloisonner vos connexions dans un environnement protégé ;

- d’anonymiser votre navigation, utile en déplacement à l’étranger ;

- de réduire la visibilité de votre machine sur le réseau local : la plupart des VPN empêchent les autres utilisateurs du Wi-Fi public de détecter vos services ouverts, limitant ainsi les risques de scans de ports et d’intrusions directes.

⚠️ Encadré : Le VPN ne fait pas tout

Avec un VPN, un hacker présent sur le même Wi-Fi public aura beaucoup plus de mal à intercepter vos données ou à scanner votre ordinateur. Toutefois, le VPN n’empêche pas :

- l’exploitation de failles si des services non sécurisés sont activés sur votre machine ;

- les attaques de type phishing ou les malwares que vous pourriez télécharger ;

- l’accès direct si votre pare-feu est désactivé ou mal configuré.

En résumé : le VPN est une barrière efficace, mais il doit être complété par un pare-feu actif, la désactivation des services inutiles et des mises à jour régulières.

Quand un VPN n’est plus indispensable

Dans certains contextes, le VPN perd de sa pertinence :

- Entreprises 100 % cloud : les applications SaaS sécurisées (Microsoft 365, Google Workspace, Salesforce) intègrent déjà un haut niveau de protection.

- Authentification forte : l’usage du MFA (Multi-Factor Authentication), du SSO (Single Sign-On) et des politiques conditionnelles réduit l’intérêt du VPN classique.

- Zero Trust Network Access (ZTNA) : ce modèle repose sur la vérification permanente de l’identité et du contexte, sans confiance implicite dans le réseau.

VPN commerciaux vs solutions d’entreprise

Le marché propose deux grandes familles de solutions :

- VPN commerciaux : par exemple Bitdefender Premium VPN, ProtonVPN, NordVPN, Mullvad. Ils sont simples à utiliser mais leur efficacité repose sur leur politique de no-logs et la transparence du fournisseur.

- VPN d’entreprise : intégrés aux environnements professionnels, ils offrent un contrôle plus fin (accès conditionnel, logs internes, intégration IAM).

La bonne pratique consiste à évaluer la solution non seulement sur ses promesses de sécurité mais aussi sur la confiance et l’auditabilité de son fournisseur.

Bonnes pratiques de sécurité en déplacement : la checklist

- Activer le VPN lors de toute connexion à un Wi-Fi public.

- Privilégier le partage 4G/5G de son smartphone, plus sûr qu’un Wi-Fi ouvert.

- Vérifier la présence du cadenas HTTPS avant toute saisie de mot de passe.

- Activer systématiquement le MFA pour les accès professionnels.

- Maintenir le pare-feu actif et désactiver les services réseau inutiles (partages, imprimantes, protocoles non nécessaires).

Conclusion : le VPN n’est pas mort, il a changé de rôle

En 2025, la cybersécurité ne se résume plus à installer un outil : elle repose sur une combinaison de technologies et de pratiques adaptées au contexte. Le VPN reste une barrière simple et efficace en situation de mobilité, notamment face aux risques de scans réseau et d’interceptions locales. Mais dans un environnement d’entreprise 100 % cloud, l’accent doit être mis sur l’IAM, le MFA et le modèle Zero Trust.

La vraie question n’est pas « Faut-il utiliser un VPN ? », mais « Dans quels contextes le VPN est-il réellement indispensable ? »